كيف يمكنني الاستفادة بشكل فعال من أدوات واجهة سطر الأوامر (CLI) لتعزيز عملياتي التكتيكية؟

في مجال العمليات التكتيكية، تبرز واجهة سطر الأوامر (CLI) كأداة قوية تمنح المستخدمين القدرة على استخدام القدرات الكاملة لأنظمتهم بدقة وكفاءة. تتعمق هذه المقالة في أهمية أدوات واجهة سطر الأوامر في السيناريوهات التكتيكية، وتستكشف مزاياها وتعرض تطبيقاتها المتنوعة في الاستطلاع والوعي الظرفي وتحليل الشبكة ومعالجة البيانات.

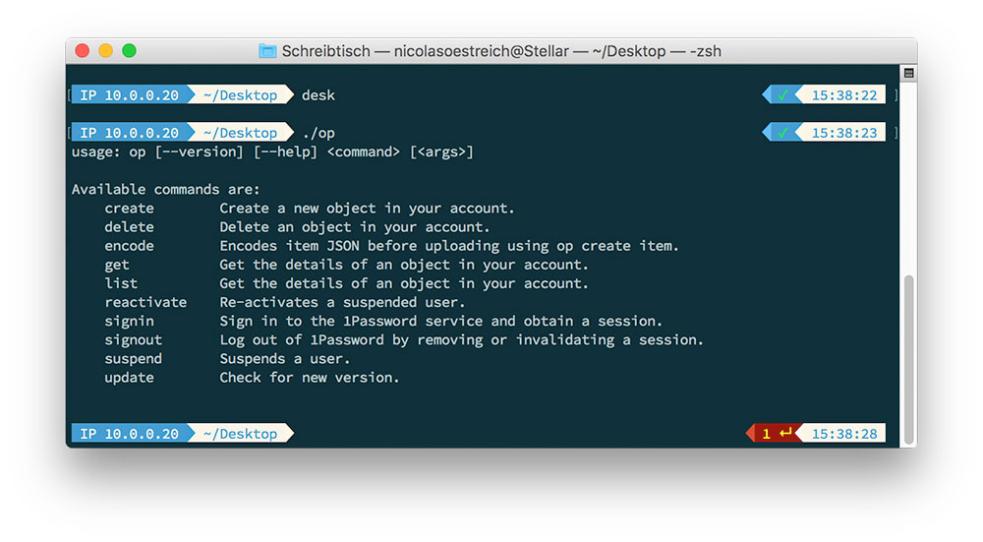

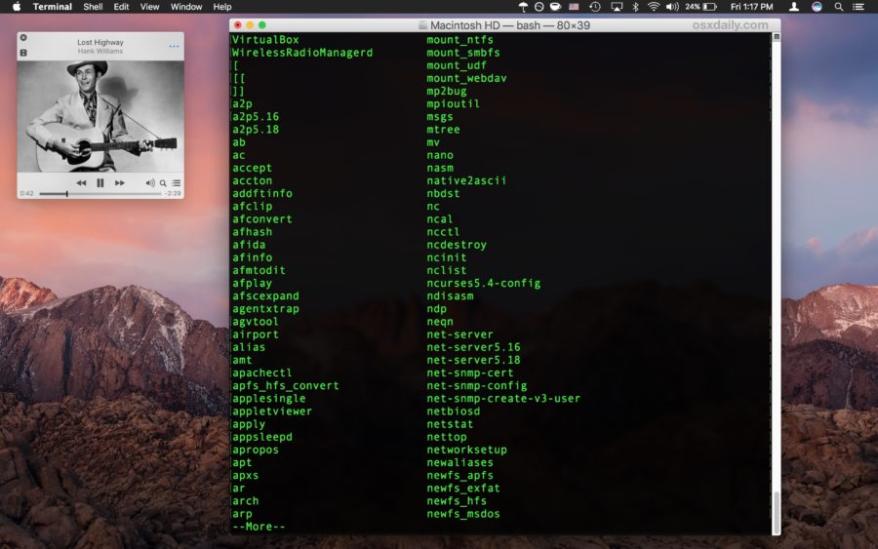

أدوات واجهة سطر الأوامر الأساسية للعمليات التكتيكية

تتوفر مجموعة كبيرة من أدوات واجهة سطر الأوامر، كل منها مصمم لمهام محددة ضمن العمليات التكتيكية. ومن بين الأدوات الأكثر استخدامًا:

- الاستطلاع وجمع المعلومات الاستخباراتية: تساعد أدوات مثل Nmap و Wireshark و Metasploit في مسح الشبكات واكتشاف الثغرات الأمنية وتحليل حركة مرور الشبكة، مما يوفر معلومات استخباراتية قيمة لاتخاذ قرارات مستنيرة.

- الوعي الظرفي واتخاذ القرار: أدوات مثل Google Earth و GPSd وأدوات التحليل التكتيكي (TAT) تمكن من تصور البيانات وإنشاء الخرائط وتتبع الأصول، مما يعزز الوعي الظرفي ويدعم اتخاذ القرار الفعال.

- تحليل الشبكة والأمان: أدوات مثل tcpdump و Snort و Security Onion تسهل تحليل حركة مرور الشبكة واكتشاف الشذوذ وتحديد التهديدات الأمنية، مما يضمن سلامة الشبكات التكتيكية.

- معالجة البيانات والأتمتة: تمكن أدوات مثل grep و sed و awk المستخدمين من تحليل البيانات وتصفيتها وتحويلها بكفاءة، بينما تمكن لغات البرمجة النصية مثل Python و Bash من أتمتة المهام المتكررة، مما ينسق العمليات التكتيكية.

الاستطلاع وجمع المعلومات الاستخباراتية

تلعب أدوات واجهة سطر الأوامر دورًا محوريًا في جمع المعلومات الاستخباراتية وإجراء الاستطلاع. تكشف أدوات مسح الشبكة مثل Nmap و Angry IP Scanner عن المنافذ والخدمات المفتوحة، مما يكشف عن الثغرات الأمنية المحتملة. تلتقط أدوات مثل Wireshark و tcpdump حركة مرور الشبكة وتحليلها، مما يوفر رؤى حول نشاط الشبكة وتحديد الأنماط المشبوهة. Metasploit، وهو إطار اختبار اختراق قوي، يتيح استغلال الثغرات الأمنية للوصول إلى الأنظمة واستخراج معلومات قيمة.

الوعي الظرفي واتخاذ القرار

تعزز أدوات واجهة سطر الأوامر الوعي الظرفي من خلال توفير تصور وتحليل البيانات في الوقت الفعلي. تتيح أدوات مثل Google Earth و GPSd للمستخدمين تصور البيانات الجغرافية المكانية، ووضع المعلومات التكتيكية على الخرائط لفهم أفضل للبيئة التشغيلية. تمكن أدوات التحليل التكتيكي (TAT) من إنشاء تصورات معقدة، مما يسهل تحليل مجموعات البيانات الكبيرة ويدعم اتخاذ القرار المستنير.

تحليل الشبكة والأمان

أدوات واجهة سطر الأوامر لا غنى عنها لتحليل حركة مرور الشبكة واكتشاف الشذوذ وتحديد التهديدات الأمنية. تلتقط أدوات مثل tcpdump و Snort وتحليل حزم الشبكة، مما يتيح اكتشاف النشاط المشبوه والهجمات المحتملة. Security Onion، وهي منصة شاملة لمراقبة الأمان، تدمج أدوات متعددة مفتوحة المصدر لتوفير الكشف عن التهديدات والتحليل في الوقت الفعلي، وحماية الشبكات التكتيكية من التهديدات الإلكترونية.

معالجة البيانات والأتمتة

تعد معالجة البيانات والأتمتة أمرًا بالغ الأهمية في العمليات التكتيكية. تمكن أدوات واجهة سطر الأوامر مثل grep و sed و awk من تحليل البيانات وتصفيتها وتحويلها بكفاءة، واستخراج رؤى ذات مغزى من مجموعات البيانات الكبيرة. تتيح لغات البرمجة النصية مثل Python و Bash للمستخدمين أتمتة المهام المتكررة، وتبسيط العمليات وتوفير وقت ثمين للأنشطة المهمة للبعثة.

دراسات الحالة وأمثلة من العالم الحقيقي

تُظهر العديد من الأمثلة في العالم الحقيقي الاستخدام الناجح لأدوات واجهة سطر الأوامر في العمليات التكتيكية. في عام 2016، استخدم الجيش الأمريكي أدوات واجهة سطر الأوامر لتحليل حركة مرور الشبكة وتحديد النشاط الضار أثناء هجوم إلكتروني، مما منع حدوث خرق محتمل للبيانات الحساسة. في عام 2018، استخدمت وكالات إنفاذ القانون أدوات واجهة سطر الأوامر لتتبع مجموعة من المجرمين الإلكترونيين المتورطين في عملية احتيال تصيد واسعة النطاق، مما أدى إلى إلقاء القبض عليهم ومقاضاتهم.

أفضل الممارسات والاعتبارات

يتطلب الاستخدام الفعال لأدوات واجهة سطر الأوامر في العمليات التكتيكية الالتزام بأفضل الممارسات والتفكير الدقيق في العوامل المختلفة. يعد الأمان أمرًا بالغ الأهمية، مع اتخاذ تدابير مثل كلمات المرور القوية والتحديثات المنتظمة وتجزئة الشبكة ضرورية لحماية الأنظمة من الوصول غير المصرح به. التدريب أمر بالغ الأهمية لضمان إتقان الأفراد استخدام أدوات واجهة سطر الأوامر وفهم قدراتهم وقيودهم. يعد التكامل مع الأنظمة الحالية أمرًا مهمًا أيضًا، مما يضمن قابلية التشغيل البيني السلسة وتعظيم قيمة أدوات واجهة سطر الأوامر داخل البيئة التكتيكية.

أدوات واجهة سطر الأوامر هي أصول لا تقدر بثمن في العمليات التكتيكية، حيث تمكن المستخدمين من تسخير القدرات الكاملة لأنظمتهم وتعزيز فعاليتها التشغيلية. من خلال إتقان هذه الأدوات، يمكن للفرق التكتيكية اكتساب ميزة حاسمة في الاستطلاع والوعي الظرفي وتحليل الشبكة ومعالجة البيانات، مما يمكنهم من اتخاذ قرارات مستنيرة والاستجابة السريعة للتهديدات وتحقيق نجاح المهمة.

YesNo

اترك ردا